В этом посте расскажу о распространенных уязвимостях, использование которых может позволить хакерам взламывать устройства Bluetooth.

Методы взлома Bluetooth

1. BlueBorne: это вектор атаки, с помощью которого хакеры могут использовать Bluetooth-соединения для проникновения и получения полного контроля над целевыми устройствами.

2. Bluesnarfing: это тип сетевой атаки, которая происходит, когда хакер «подключается к вашему устройству Bluetooth без вашего ведома и крадет или компрометирует ваши личные данные»

3. Bluejacking: тип атаки при котором «одно устройство Bluetooth захватывает другое с помощью рекламы спама и обычно имеет радиус действия десять метров или около тридцати футов»

4. Атаки имитации Bluetooth (BIAS): Этот тип атаки нацелены на «устаревшую процедуру аутентификации безопасного соединения во время безопасного соединения» Хакер может действовать как посредник, чтобы перехватить конфиденциальные данные, совместно используемые двумя подключенными устройствами.

5. BlueBugging: BlueBugging использует «Bluetooth для создания бэкдора на телефоне или ноутбуке жертвы» Хакер может не только взломать устройства Bluetooth, но и просмотреть все данные на вашем устройстве.

Информация предоставлена для ознакомительных целей!

DDOS Bluetooth - глушилка bluetooth колонок

👉 Банды подростков с портативными колонками Bluetooth, играющими громкую музыку, сводят меня с ума. Сегодня я расскажу, как нейтрализовать это "стихийное бедствие".

💬 Современные Wi-Fi роутеры могут отфильтровывать нежелательные пакеты, но большинство Bluetooth-адаптеров, мягко говоря, тупые. Им не важно, какие пакеты вы отправляете, каков их размер и количество. Поэтому вы можете увеличить информационный объем ping-пакета в Linux до огромных размеров, а затем отправить 1000 таких пакетов на Bluetooth-устройство.

Приведенные ниже методы эффективны практически против всех Bluetooth-колонок, наушников и других подобных устройств. Это происходит потому, что их производители ленятся выпускать обновления прошивки, позволяющие фильтровать входящие пакеты. Поэтому, если у вас есть ноутбук с Linux, вы можете заставить замолчать любую колонку в радиусе его действия.

Если колонка выдержит атаку, можно попробовать отправить пакеты на подключенный к ней телефон. Я протестировал этот метод на мощной колонке JBL Xtreme, и она выдержала нагрузку. Но дешевые устройства китайского производства эффективно заглушаются этой атакой.

Сначала необходимо найти подходящее устройство в пределах диапазона с помощью команды

$ hcitool scan

Команда отображает список доступных устройств Bluetooth и их MAC-адреса. Если ваша система не видит адаптер Bluetooth, попробуйте установить менеджер Bluetooth для Linux. Например, в Kali я использую gnome-bluetooth, устанавливаемый командой:

$ apt-get install gnome-bluetooth

В качестве альтернативы можно использовать утилиту blueman:

$ apt-get install blueman

Получив список потенциальных жертв, атакуйте их одним из приведенных ниже способов:

Метод 1. l2ping

Введите команду:

$ l2ping -i hci0 -s -f

Она сгенерирует пакеты с размером, указанным параметром, и отправит их на MAC-адрес, указанный параметром. В результате вы будете наблюдать следующую ситуацию: время отклика в терминале неуклонно растет, а функция Bluetooth на атакованном устройстве перестает работать. Через некоторое время она снова включится - но назойливая громкая музыка будет выключена на некоторое время, принося вам злобное удовлетворение.

Приведенная выше схема отлично работает, если атакуемое устройство (например, смартфон) подключено к наушникам или динамику через Bluetooth. После атаки оба устройства не смогут соединиться друг с другом.

Метод 2. Websploit

Существует также более элегантный способ заставить замолчать динамик, издающий звуки рэпа. Запустите утилиту Websploit:

$ websploit

Введите следующую команду в консоли:

$ show modules

Он отобразит все модули, совместимые с этой утилитой; есть много Wi-Fi компонентов, но вам нужен модуль bluetooth/bluetooth_pod.

$ use bluetooth/bluetooth_pod

Теперь необходимо настроить параметры и указать атакуемое устройство:

$ show options $ set bdaddr

Чтобы убедиться, что Bluetooth убит, измените размер исходящего пакета:

$ set size 999

Пора запускать "машину молчания":

$ run

В результате получается та же картина: длительность пинга увеличивается, а музыка останавливается. Потрясающе!

Готовые к использованию глушилки

Интернет-магазины предлагают интересные устройства, в том числе глушилки, работающие на определенных частотах. Такие гаджеты могут стоить хороших денег и обладают различными возможностями. Некоторые из них уничтожают сразу все мобильные сигналы, включая Wi-Fi и Bluetooth, другие не могут заглушить даже H+.

Если вам действительно необходимо такое устройство, я настоятельно рекомендую перед покупкой изучить соответствующие статьи в национальном законодательстве. В некоторых странах вы должны зарегистрировать свою глушилку в органах власти; невыполнение этого требования влечет за собой административную или уголовную ответственность.

Подключение к другому устройству.

Как уже говорилось выше, простые колонки и наушники практически никогда не фильтруют полученные пакеты. Но что если вы отправите на такое устройство не просто пакет ping, а пакет, содержащий запрос на соединение? Или много таких пакетов?

Не все производители принимают меры предосторожности против ошибки переполнения буфера. Что произойдет, если полученные пакеты выстроятся в очередь, и не останется места для хранения новых запросов? В такой ситуации динамик попытается выполнить команду и одновременно очистить буфер.

Поэтому используйте стандартный протокол связи Bluetooth, rfcomm. Жаль, что утилита, управляющая этим протоколом, не позволяет отправить тысячу таких запросов. Поэтому я собираюсь написать короткий скрипт на Python, автоматизирующий этот процесс.

#!/usr/bin/env python import subprocess cmd=['rfcomm', 'connect', '', '1'] for i in range(0, 1001): subprocess.call(cmd) print('Connecting...')

Перед запуском скрипта необходимо узнать MAC-адрес устройства. Используйте указанную выше hcitool scanкоманду и вставьте полученный адрес в скрипт вместо файла . Сохраните скрипт и выполните его:

$ python

Успех или неудача выполнения сценария будет зависеть от модели атакуемого устройства (точнее, от времени, необходимого для заполнения его буфера). Если буфер будет заполнен до начала промывки, команда будет выполнена, и вы подключитесь к АС одновременно с ее легитимным пользователем. Однако если буфер будет очищен первым, вам придется запустить скрипт снова.

После успешного выполнения сценария вы можете устроить собственную дискотечную вечеринку или отключить устройство. Мои эксперименты с JBL Xtreme привели к его отключению, а JBL Flip 2 перешел под мой полный контроль.

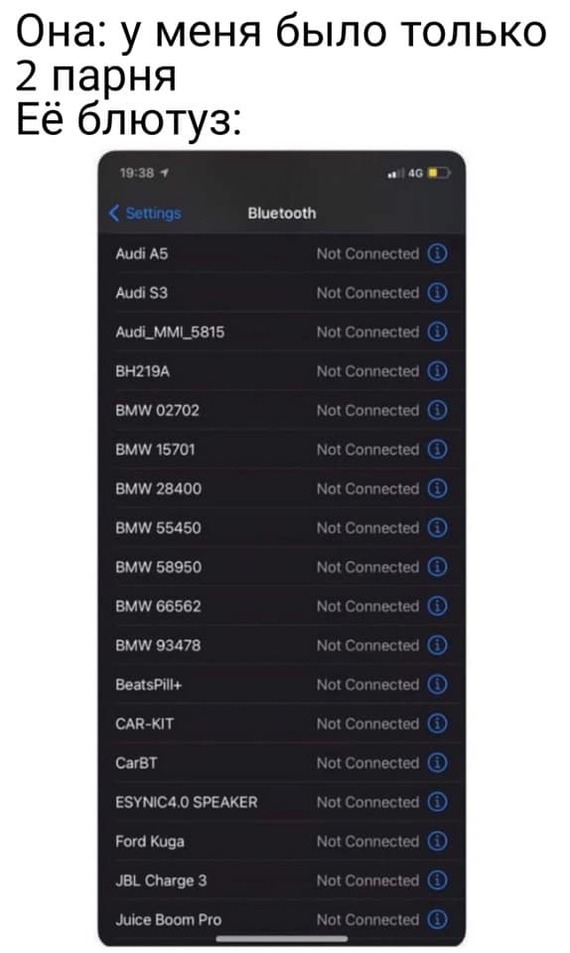

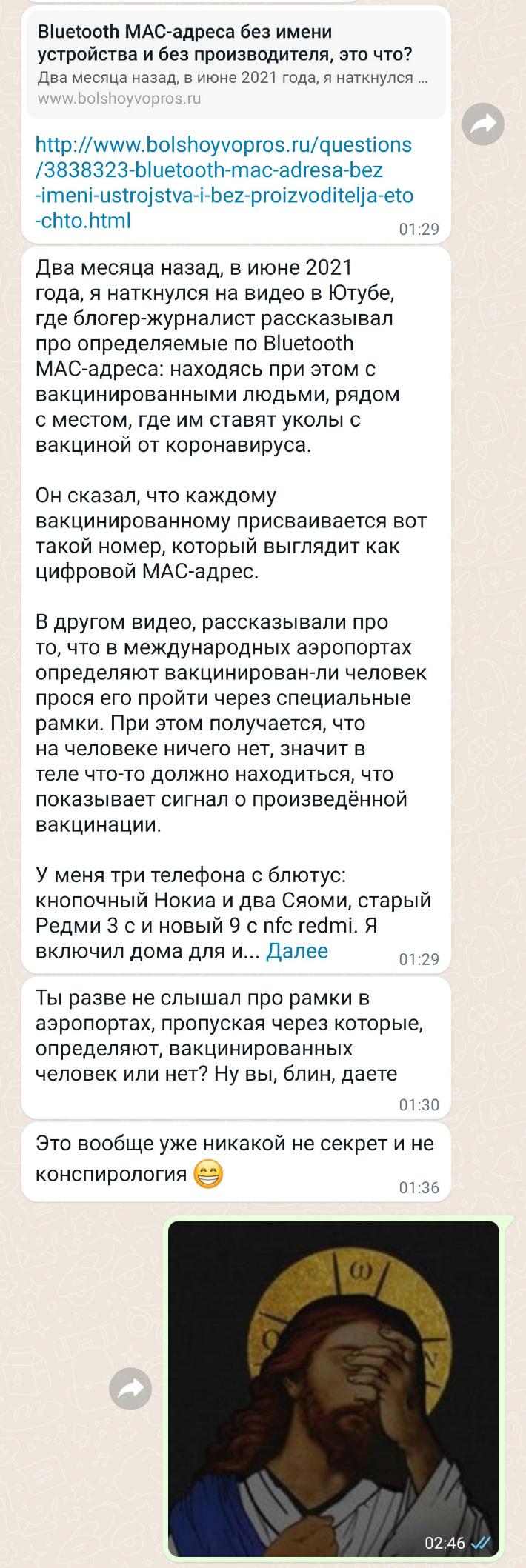

Вакцинированные определяются по bluetooth

Волна схлынула, а антиваксеры никак не угомонятся. На этот раз что-то новенькое.

Ответ на пост «Я городская сумашедшая»

-

@DobriuPyx

@DobriuPyx

- 1344 дня назад

- 0

- 0

Когда только переехали в Канаду, было лето. Пока искала работу и рассылала резюме, было еще и свободное время. И пристрастилась я ходить в бассейн-аквацентр в километре от дома. Путь шел по ухоженным улицам с частными домами, рассматриваю их. В одном месте был квартирный комплекс и те квартиры, что были в цокольном этаже, имели небольшие каменные "балкончики", чуть заглубленные в землю. Называются патио. Прохожу мимо - сидит пара в возрасте в таком патио как в саду- цветнике. Украсили горшками с цветами, подвесными лианами - красотища! Размышляю - буду идти назад, скажу им по-английски что у них это патио очень красивое.

Пришла в аквацентр, зашла в бассейн, но сначала пошла в парилку. Там сидит пара, болтает. Ушли. Я одна, на полочке растянулась и про себя репетирую речь. Скажу им "Hi, you got a beautiful patio!" Да, но в "патио" нужно произнести п с усилием, смыкая губы. Пробую вслух. "Пппатио! Ппэтио! Нет... Пхатио! Ю хэв а бьютифул ппатио... ппэтио.. ПАТИО!"

Ну и на разные лады стараюсь, громко и долго.

И тут вдруг что-то в парилке за клубами пара шевелится и из дальнего угла с круглыми глазами выбегает мужик. Косится на меня и чрезвычайно быстро выскакивает [пока я его не покусала].

Оказывается он там это все все время тихо сидел и слушал мою бессмыслицу. Даже ничего не успела ему объяснить!

Для него это звучало примерно так, женский голос с акцентом в парилке - " Прывэт,ваш дворЫк очень красивий. КрасЫвый. Нет, красссИвий. Дворик! ДворЫк! Да, дввворЫк! Ваш дворык очень красывый, итд. "

Я городская сумашедшая

Вчера моя подруга рассказала, звонит ей её подруга, которую я немножко знаю, но не дружим и спрашивает "а с MoroZko08 всё хорошо? А то она ходит по городу сама с собой разговаривает? "

Разговариваю я через беспроводную гарнитуру, вот уже 8 лет как, так как всегда гуляю с коляской и собакой и руки заняты.

И если молодая современная девушка, которая пользуется современными гаджетами, в том числе беспроводными наушниками,водит машину с беспроводной связью ,посчитала меня сумасшедшей, то я представляю что обо мне думают люди старше 50 лет))))часто ловлю на себе удивлённые или сочувствующие взгляды.

Года 4 назад мужик из соседнего подъезда на серьёзных щас спрашивал отвечает ли мне моя собака, когда я с ней гуляю и разговариваю.

Когда нибудь мне вызовут дурку. Шёл 21 век)))

Ответ на пост «Кто это, Директор? Да пошел ты в ж"пу, директор»

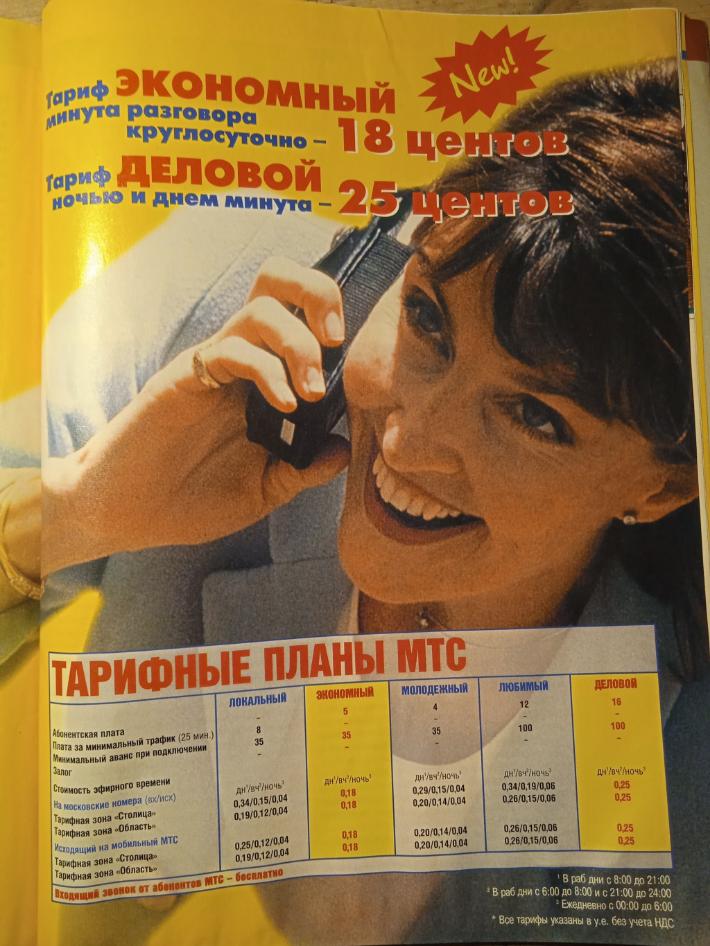

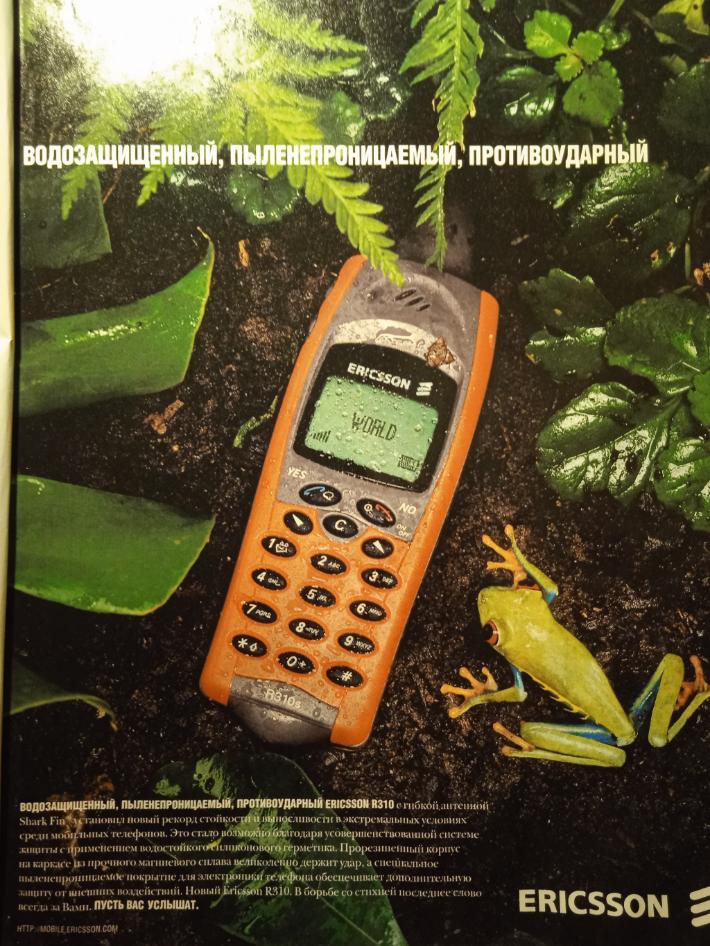

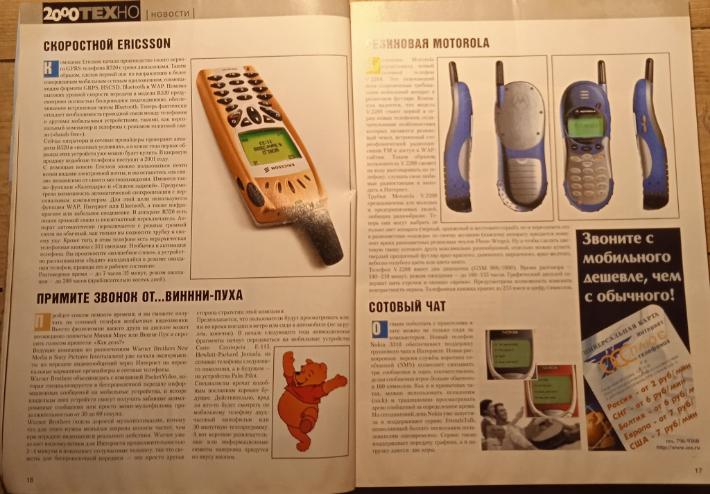

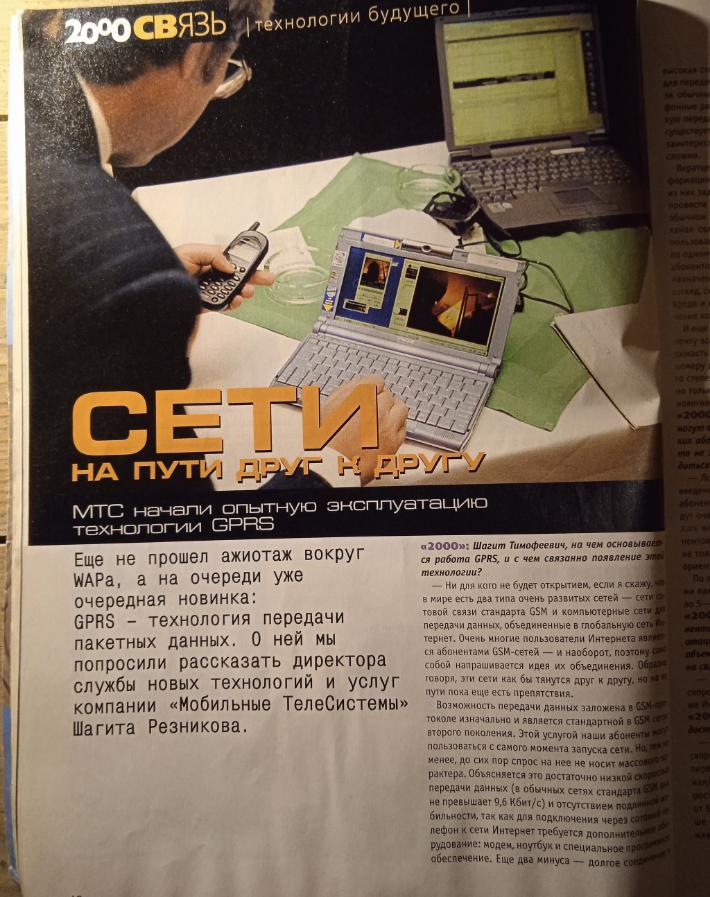

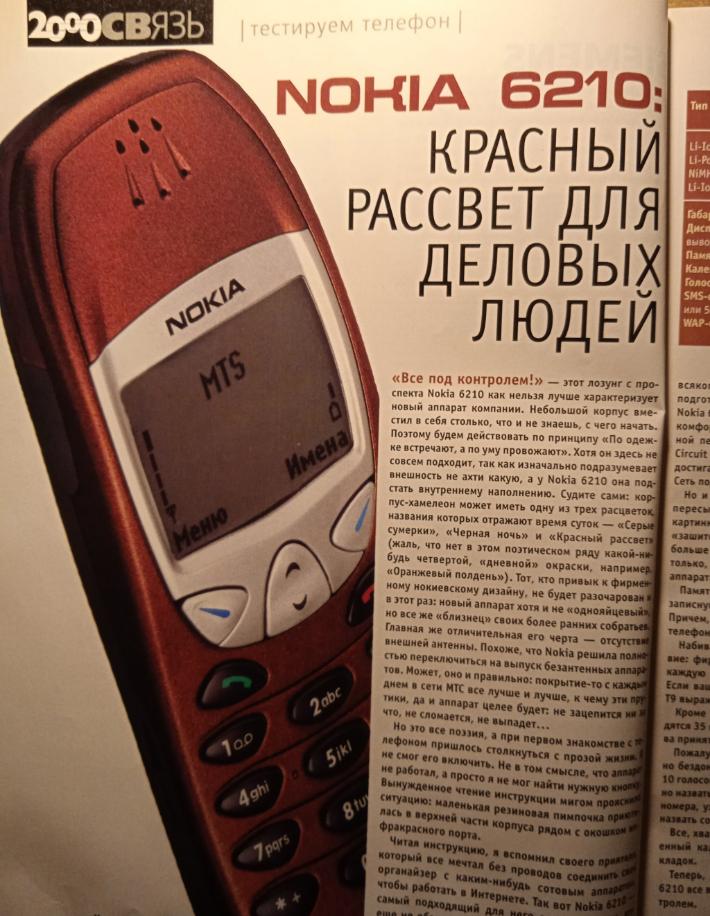

Лежит у меня журнал, происхождения неизвестного. Раз в два-три года попадается на глаза, и с каждым разом кажется всё страннее)

Статью выкладываю для ознакомления с проблемами 2000го)

Невероятные перспективы...

ещё...

и ещё...

невероятное время)))

Не сочтите за рекламу))

Там в конце реклама форекса

Ну и тарифы. У меня был Джинс, но уже на несколько лет позже)